Przed 50 laty rozpoczęła się epoka internetu

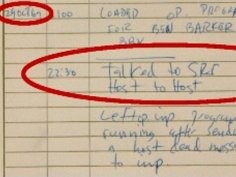

29 października 2019, 08:31Dokładnie przed 50 laty, 29 października 1969 roku, dwaj naukowcy z Uniwersytetu Kalifornijskiego w Los Angeles, wykorzystali nowo powstałą, rewolucyjną sieć ARPANET, do przesłania pierwszej wiadomości. Po wielu nieudanych próbach około godziny 22:30 udało się zalogować do komputera w oddalonym o 600 kilometrów Stanford Research Institute.

Powstał największy komputer kwantowy. Operuje na 256 kubitach

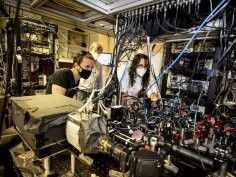

12 lipca 2021, 10:19Fizycy z Harvard-MIT Center for Ultracold Atoms stworzyli specjalny typ komputera kwantowego, zwany programowalnym symulatorem kwantowym, który operuje na 256 kubitach. To niezwykle ważny krok w kierunku maszyn kwantowych działających na duża skalę. Wchodzimy na teren, którego dotychczas nikt nie badał, mówi profesor Mikhail Lukin

Photosynth - interesujący projekt Microsoftu

5 września 2006, 10:46Specjaliści Microsoftu pracują nad bardzo ciekawym programem graficznym o nazwie Photosynth. Powstaje on we współpracy z naukowcami z University of Washington (UW), a do jego powstania przyczyniły się prace badawcze Noaha Snavely'ego, Steve'a Seitz'a z UW oraz Richarda Seliskiego z Microsoft Research.

Commodore - powrót legendy

16 marca 2007, 09:46Commodore, firma-legenda, która niedawno ogłosiła swój powrót na rynek komputerów osobistych, ujawniła specyfikację maszyn do gier, które ma zamiar sprzedawać.

Lenovo z olimpijskimi kółkami

18 września 2007, 10:42Lenovo, które przed laty wsparło chiński komitet organizacyjny Igrzysk Olimpijskich 2008 kwotą 1,5 miliona dolarów, teraz oferuje klientom komputery z olimpijskim logo. Firma proponuje stacjonarne maszyny z serii Lenovo 3000.

Dotknij obrazu

29 lutego 2008, 09:41W czasach, gdy większość interfejsów komputerowych coraz intensywniej korzysta z zaawansowanych efektów graficznych, warto zwrócić uwagę na takie, w których zdobycze technologii nie służą jedynie pustym pokazom. Szczególnie interesujący jest projekt systemu nazwany ZEN (Z-axis ENabled), który według założeń pomysłodawcy umożliwi swobodne korzystanie z komputera osobom niewidomym.

Komputerowe otwarcie Igrzysk

11 sierpnia 2008, 16:58Podczas ceremonii otwarcia Igrzysk Olimpijskich w Pekinie byliśmy świadkami spektakularnego pokazu ogni sztucznych. Jednak to, co oglądali widzowie na całym świecie było... obrazem wygenerowanym przez komputer.

Oszczędzanie przez wyłączanie

26 marca 2009, 12:46Okazuje się, że w samych tylko Stanach Zjednoczonych firmy tracą 2,8 miliarda dolarów rocznie, gdyż ich pracownicy nie wyłączają nieużywanych komputerów. Te maszyny zwiększają emisję dwutlenku węgla do atmosfery aż o 20 milionów ton rocznie. To tyle, ile w ciągu roku emituje 4 miliony samochodów.

Komputer pomoże znaleźć nowotwór

10 września 2009, 15:53Inżynierowie z Uniwersytetu Johnsa Hopkinsa stworzyli oprogramowanie, które bada mutacje występujące w DNA i wyróżnia te zmiany, które mogą przyczynić się do powstania nowotworu. Ma ono pomóc specjalistom, którzy sprawdzają olbrzymią liczbę nowo odkrytych mutacji genetycznych.

Windows 7 wyciska z komputerów siódme poty

18 lutego 2010, 12:02Z przeprowadzonych analiz wynika, że zdecydowana większość komputerów korzystających z systemu Windows 7 wykorzystuje niemal całą dostępną pamięć operacyjną, co skutkuje spadkiem ich wydajności. Craig Barth, szef firmy Devil Mountain Software, ujawnił dane uzyskane z ponad 20 000 komputerów podłączonych do Exo.performance.network (XPnet).